Как установить smbclient для PHP 7.4 на Debian 11 Bullseye.

В рамках теста разворачивал ownCloud и при попытке установки внутренного приложения External Storage: Windows Network Drives получил ошибку.

В рамках теста разворачивал ownCloud и при попытке установки внутренного приложения External Storage: Windows Network Drives получил ошибку.

Collabora Online — это мощный офисный пакет на базе LibreOffice для совместной работы с документами в браузере. В рамках статьи будем устанавливать Collabora Online Development Edition (CODE) версию.

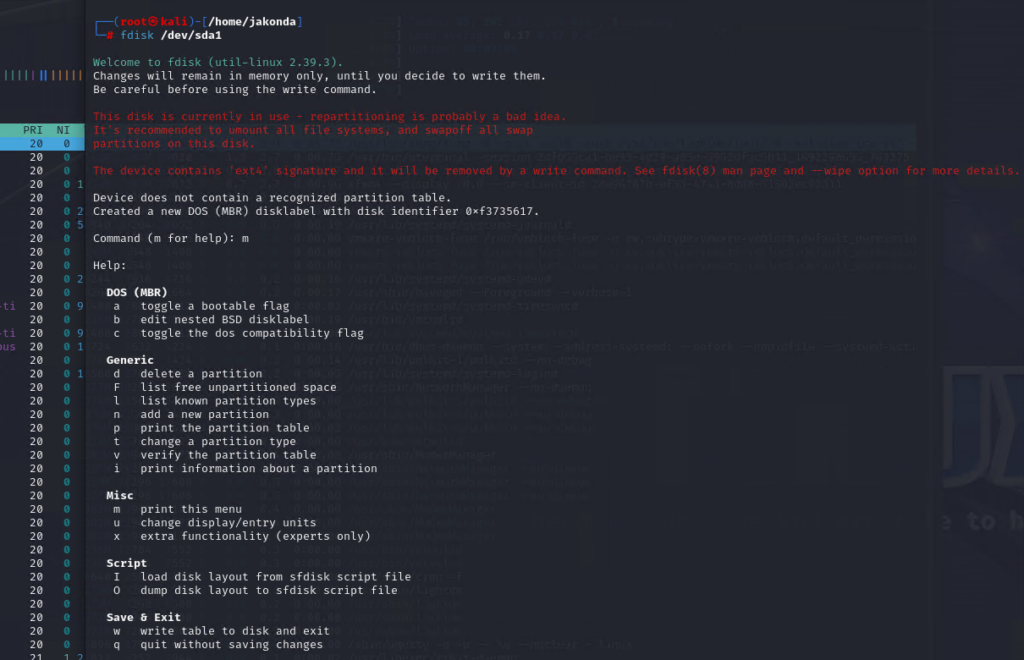

Описание шагов как на виртуальной машине Linux увеличить раздел диска без LVM.

Разберем как установить из исходников актуальную (на момент написания статьи) версию VPN-сервера OpenConnect 1.2.2 на Debian 11 Bullseye.

Данное руководство описывает процесс обновления компонентов GVM (Greenbone Vulnerability Management) до актуальной версии в среде Debian 12.

При использовании Postfix и Dovecot, в какой-то момент столкнулся с проблемой, что некоторые почтовые ящики пользователей заполнились настолько, что попытки удалить почту через web-клиент приводили к его зависанию. В папках было огромное количество спам-писем.

Ниже приведу примеры как выполнять очистку почтовых ящиков пользователей.

Для полной очистки папки INBOX для ВСЕХ пользоватлей, команда:

doveadm expunge -A mailbox INBOX ALL

Для полной очистки папки INBOX конкретного пользователя, команда:

doveadm expunge -u example@domain.com mailbox INBOX ALL

[stextbox id=’info’]ИНФОРМАЦИЯ. Тут очищается папка «Входящие» — INBOX, для «Отправленные» надо заменить на SENT.[/stextbox]

Для очистки папки INBOX писем стерше 2х недель, выполним команду:

doveadm expunge -A mailbox INBOX savedbefore 2w

Для очистки папки INBOX писем стерше 1го дня, выполним команду:

doveadm expunge -A mailbox INBOX before 1d

PKI (Public Key Infrastructure) — это система, которая использует цифровые сертификаты для проверки подлинности и шифрования данных между устройствами и службами.

Иногда сталкиваюсь с таким явлением как место не освобождается после удаления файла в Linux, это случает в случае если удаленный файл все еще занят каким-либо процессом.

Иногда приходится работать с SSL-сертификатами и каждый раз приходится вспоминать, либо искать информацию как сделать то или иное действие с сертификатами при помощи OpenSSL.

Файл .pfx, который находится в формате PKCS#12, содержит сертификат SSL (открытые ключи) и соответствующие закрытые ключи. Иногда необходимо извлечь сертификат и закрытый ключ в незашифрованный текстовый формат, чтобы использовать их в другой системе.

В один момент перестала работать Kerberos/SSO аутентификация на сайте размещённом на веб-сервере Apache, в логах значатся ошибки вида.

Рассмотрим как настроить Kerberos Single Sign-On (SSO) с GSSAPI в Apache веб-сервере на Debian 11 Bullseye.

Исходные данные:

Сперва необходимо создать сервисную учетную запись (в моем случае это будет svc.web) и сгенерировать для нее KEYTAB-файл на домен контроллере Windows.

Делается все это командой ниже, не забываем подставить свои данные вместо моих.

ktpass -princ HTTP/web.jakonda.ru@JAKONDA.LOCAL -mapuser svc.web@JAKONDA.LOCAL -pass 3T2XgYCz2IFcBUo0altu -crypto ALL -ptype KRB5_NT_PRINCIPAL -out C:\Keytabs\svc.web.keytab

[stextbox id=’info’]ИНФОМАЦИЯ. где web.jakonda.ru — это имя веб-сервера на котором должна работать Kerberos SSO аутентификация, а JAKONDA.LOCAL это имя домена. Важно соблюдать регистр написания имени домена.[/stextbox]

Передаем сгенерированный KEYTAB-файл на Debian любым удобным способом и размещаем его в каталоге /etc, либо в любом другом безопасном месте месте.

Назначим права и уровень доступа к файлу:

chown root:www-data /etc/svc.web.keytab chmod 640 /etc/svc.web.keytab

Устанавливаем пакеты веб-сервера apache, модуль аутентификации gssapi для него и kerberos.

apt-get install apache2 apache2-utils libapache2-mod-auth-gssapi krb5-user

Информация о заданиях агента SQL Server хранится в базе данных msdb. При помощи SQL-запросов можно получить информацию о заданиях, их этапах и другой соответствующей информации.

В продуктиве используется связка Nginx + Apache, где Nginx выступает в роли прокси-сервера для Apache. Рассмотрим как передавать реальный IP-адрес для Apache за обратным прокси-сервером Nginx.

Простой bash скрипт автоматизации для тех кому часто приходится метаться между нужными папками.

[stextbox id=’info’]Тестировалась работоспособность на deb-like Linux системах, думаю на rpm тоже будет работать.[/stextbox]

Скачиваем скрипт в любую директорию и распаковываем

wget -O hzcd.zip https://sysos.ru/download/1711 unzip hzcd.zip

Выполняем установку

./hzcd.sh --install && . ~/.bashrc

[stextbox id=’info’]Установка выполнится в ~/.hzcd директорию. Будут внесены изменения в ~/.bashrc[/stextbox]

Команды консоли:

Любой алиас из списка перейти в указанную директорию. Для себя алиасы так-же назначаю через точку например .work

Рассмотрим как обрабатывать HTTP 404 в логах веб-сервера Nginx и блокировать злоумышленников которые пытаются найти уязвимости на опубликованных сайтах с помощью Fail2Ban.

Опишу как выполнить установку последний версии Ansible из исходников на Debian 11 Bullseye.

Официальный репозиторий Ansible — https://github.com/ansible/ansible

Рассмотрим как настроить Fail2Ban для защиты Postfix от попыток подбора паролей при аутентификации через SASL в Debian 12.

ODBC (Open Database Connectivity) — это программный интерфейс (API) доступа к базам данных, разработанный компанией Microsoft. ODBC предоставляет унифицированные средства взаимодействия прикладной программы (клиента) с сервером — базой данных.

Clam AntiVirus — пакет антивирусного ПО, работающий во многих операционных системах, включая Unix-подобные ОС, OpenVMS, Microsoft Windows и Apple macOS.