Как определить размер базы данных MySQL

MySQL, как и большинство других реляционных баз данных, предоставляет нам полезные метаданные о базе данных. В официальной документации MySQL метаданные INFORMATION_SCHEMA называются таблицами.

MySQL, как и большинство других реляционных баз данных, предоставляет нам полезные метаданные о базе данных. В официальной документации MySQL метаданные INFORMATION_SCHEMA называются таблицами.

По работе появилась необходимость реализовать схему публикации баз данных 1C на веб-сервере Apache с использованием Docker, чтобы была возможность в рамках одного сервера публиковать базы данных с использованием различных версий платформы 1C.

Опишу как я реализовал данную схему. Все ниже описанное выполнялось на Debian 11 с использованием Docker + Apache.

Service Principal Name (SPN) — это уникальный идентификатор экземпляра службы. SPN используются в аутентификации Kerberos для связывания экземпляра службы с учетной записью входа в службу.

Для анализа базы данных на предмет какие именно в ней тяжелые по размеру таблицы, можно выполнить запрос для вывода размера каждой таблице в базе данных.

Transparent Huge Pages (THP) — это система управления памятью Linux, которая сокращает накладные расходы на поиск в буфере предварительного просмотра перевода (TLB) на машинах с большим объемом памяти за счет использования страниц памяти большего размера.

Certutil.exe — это программа командной строки, установленная в составе служб сертификатов. Вы можете использовать certutil.exe для отображения сведений о конфигурации центра сертификации, настройки служб сертификатов и резервного копирования и восстановления компонентов ЦС. Программа также проверяет сертификаты, пары ключей и цепочки сертификатов.

System Security Services Daemon (SSSD) — это пакет приложений для управления аутентификацией и авторизацией в операционных системах на базе Linux.

В этом посте я собираюсь поделиться тем, как настроить автоматический ответ или сообщение об отсутствии на рабочем месте в почтовом ящике пользователя.

Периодически пытаюсь вспомнить как отключить сетевой IPv6 интерфейс в Linux, поэтому для памятки себе оставлю тут как это сделать.

Python — это высокоуровневый язык программирования общего назначения с динамической строгой типизацией и автоматическим управлением памятью.

Rust — мультипарадигменный компилируемый язык программирования общего назначения. Сочетает парадигмы функционального и процедурного программирования с объектной системой, основанной на типажах.

В работе часто требуется заводить много внешних контактов в Exchange, руками делать это моветон, ниже опишу как я попытался автоматизировать этот процесс.

Предположим, вы хотите защитить от записи некоторые важные файлы в Linux, чтобы их нельзя было удалить или подделать случайно или иным образом.

После обновления платформы 8.3.20.1674, обратил внимание что не выполняется реиндексация баз данных относящихся к 1С, в логах значится ошибка — «Невозможно реорганизовать индекс «_Acc48_1» в таблице «_Acc48″, поскольку отключена блокировка на уровне страницы.»

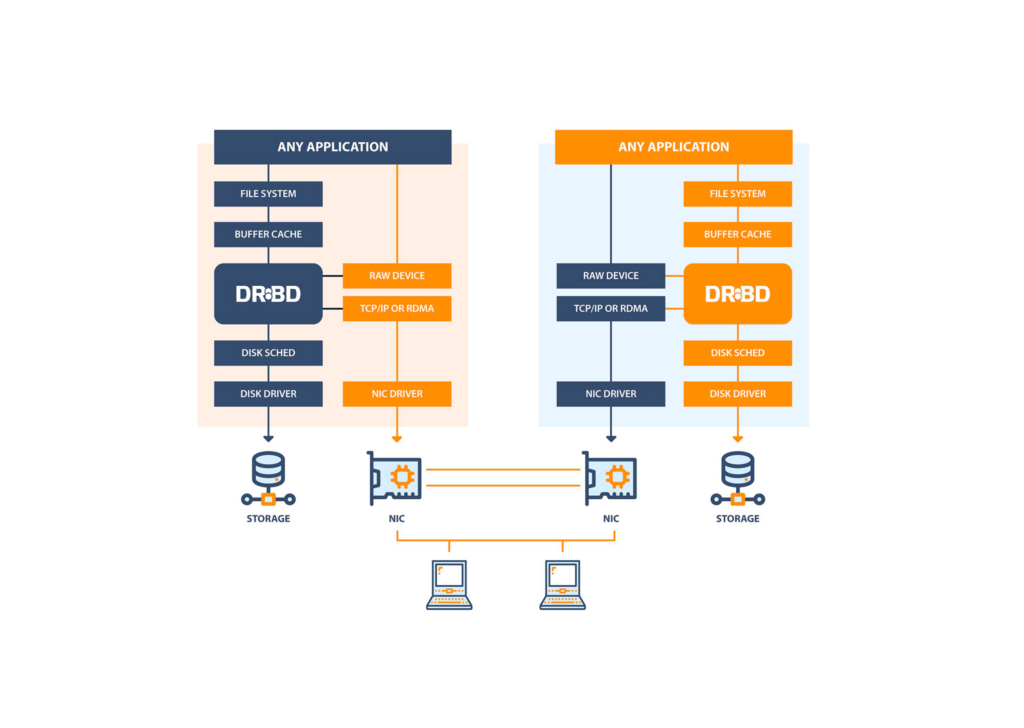

DRBD (Distributed Replicated Block Device — распределённое реплицируемое блочное устройство) — это блочное устройство, предназначенное для построения отказоустойчивых кластерных систем на операционной системе Linux. DRBD занимается полным отражением (mirroring) по сети всех операций с блочным устройством.

Для памятки опишу как настроить SIP транк от оператора du.ae (Дубаи) в FreePBX.

Поступило задание проработать возможность централизованного создания пользовательских подписей в Outlook на основе данных из их учетных записей в Active Directory и так же запрета пользователям задавать свои подписи.

Syncthing — приложение, позволяющее синхронизировать файлы между несколькими устройствами. Разберем как поднять Syncthing на Debian 11 Bullseye.

RADIUS — расширенный протокол удаленной аутентификации пользователей, представляет собой ключевой элемент в обеспечении безопасности и управлении доступом в сетях.

Опишу как настроить алерты на возникающие различные события в MSSQL, дабы быть вовремя информированным о возникшей той или иной проблеме.